Tutorial:

WireGuard VPN-Tunnel zwischen zwei Netzwerkinseln

Ziel dieses Beispiels ist, dass ein PC in Insel 1 durch den VPN-Tunnel auf die Webseite (http/80) des Web-IOs in der Insel 2 zugreifen kann. Jegliche andere Kommunikation zwischen den beiden Inseln soll nicht möglich sein.

Voraussetzungen:

-

Microwalls und Teilnehmer der beiden Inseln sind mit den oben genannten IP-Parametern vorkonfiguriert.

-

Das Web-Based-Management beider Microwalls ist im Intranet des Kunden erreichbar.

Hinweis: In dem hier beschriebenen Beispiel erfolgt zugunsten der Einfachheit die Konfiguration des VPN-Clients durch die Microwall. Enthalten ist hierbei auch der sensible Private-Key, welcher den Client authentifiziert. Für Umgebungen mit erhöhten Sicherheitsanforderungen sollte die Erzeugung des Keys daher auf dem Client selbst erfolgen und nur der unkritische Public-Key an die Microwall übergeben werden.

Die nötigen Schritte im Überblick:

1. Konfiguration der VPN-Server-Microwall

-

Starten Sie im Kunden-LAN einen Browser und öffnen Sie per https eine Verbindung zu der Microwall, die als VPN-Server arbeiten soll (10.20.0.189).

-

Navigieren Sie zur Seite "Home", zu "VPN-Server" und zu "VPN-Umgebung".

-

Die “Virtuelle IP” des VPN-Servers bzw. der IP-Bereich des VPN-Tunnels ist weitestgehend frei wählbar. Es darf allerdings kein Konflikt mit den IP-Bereichen der beteiligten Netze bestehen (Insel 1, Insel 2, Intranet).

-

Auf dem angegebenen UDP-Listenport erwartet der VPN-Server eingehende Verbindungen der VPN-Clients.

-

Speichern Sie die Änderungen und navigieren Sie über "Home" und "VPN-Server" zu "Client-Inventar".

VPN-Client einrichten

-

Für die Einrichtung eines neuen VPN-Clients klicken Sie zunächst auf das Plus-Symbol. Für die hier beschriebene vereinfachte Inbetriebnahme, bei welcher die Client-Konfigurationsdatei von der Server-Microwall erzeugt wird, aktivieren Sie den Schiebeschalter “Erweiterte Konfiguration” 1.

-

Vergeben Sie die IP-Adresse des VPN-Clients 2 aus dem Bereich des VPN-Tunnels und wählen Sie einen Namen für den Client.

-

Tragen Sie unter “IP-Bereich Site-to-Site” 3 die Net-ID der entfernten, am VPN-Client befindlichen Insel-Netzwerkes ein.

-

Klicken Sie auf “KEYS ERZEUGEN” 4. Die Microwall erzeugt ein Public-/Private-Key-Paar für den VPN-Client. Der sensible Private-Key wird von der Microwall ausschließlich für die Erzeugung der Konfigurationsdatei des VPN-Clients verwendet und nur in diesem Dialog angezeigt. Er wird nicht gespeichert.

-

Die Voreinstellungen von “Endpunkt (VPN Server)”, “Erlaubte IPs” und “Keep Alive” 5 können in diesem Anwendungsbeispiel unverändert übernommen werden.

-

Über den Button “Config-Datei herunterladen” 6 laden Sie die Konfigurationsdatei herunter und speichern diese. Beachten Sie, dass diese Konfigurationsdatei auch den vertraulichen Private-Key für den VPN-Client beinhaltet. Treffen Sie geeignete Maßnmahmen, um diesen vor unauthorisiertem Zugriff zu schützen.

-

Nach dem Download der Config-Datei klicken Sie auf “Hinzufügen” 7, um die Erstellung des VPN-Clients abzuschließen. Zum Speichern klicken Sie in der folgenden Übersicht der VPN-Clients auf “Speichern”.

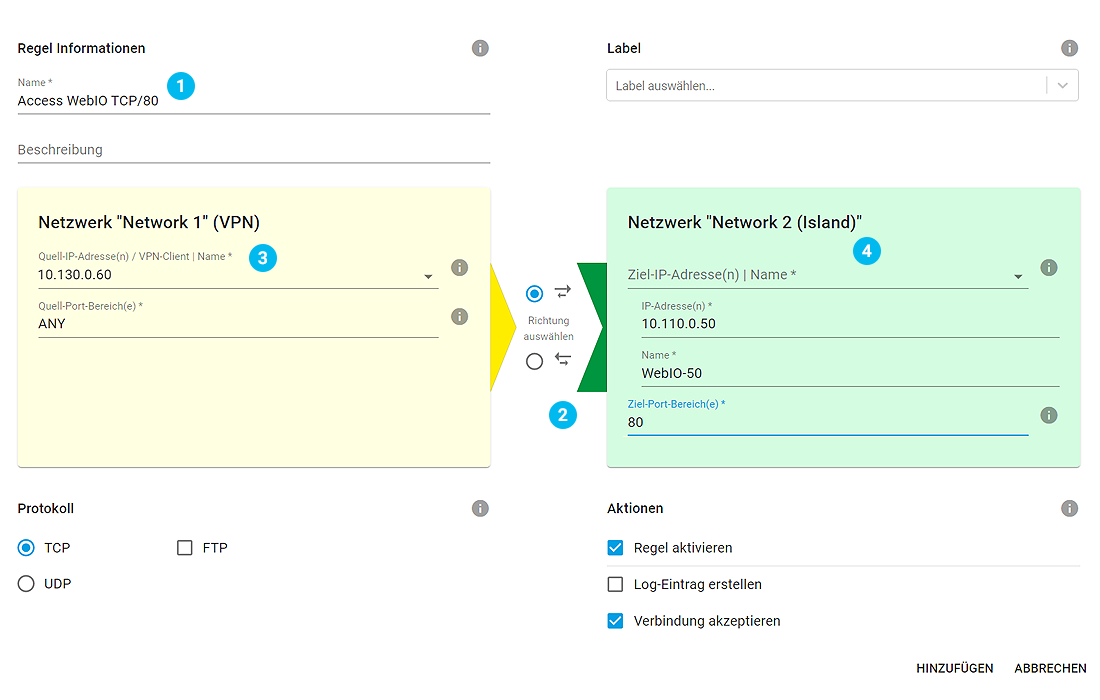

Freigaberegel einrichten

-

Zur Freigabe des Web-Zugriffs von dem PC in Insel 1 auf die Webseiten des Web-IOs in Insel 2 muss eine Freigaberegel eingerichtet werden. Navigieren Sie hierfür über die Seite "Home" und "VPN-S erver" zu "VPN-Regeln". Für die Einrichtung einer neuen Freigabe-Regel klicken Sie zunächst auf das Plus-Symbol.

-

Vergeben Sie einen frei wählbaren Namen für die Regel 1.

-

Durch einen Klick auf die Richtungspfeile 2 legen Sie fest, dass es sich um eine in die Web-IO-Insel eingehende Verbindung handelt.

-

Unter “Quell-IP” 3 tragen Sie die IP-Adresse des entfernten PCs (10.130.0.60) in der Insel 1 ein, welcher auf das Web-IO zugreifen soll. Als Quell-Port wählen Sie “any”, da dieser in der Regel Client-seitig vom System dynamisch bestimmt wird und nicht festgelegt werden kann.

-

Unter “Ziel-IP” 4 geben Sie die IP-Adresse des Web-IOs in der Insel 2 ein (10.110.0.50). Als “Ziel-Port” geben Sie "80" als Default-Port für die Webseite des Web-IOs an.

-

Alle übrigen Einstellungen bleiben in diesem Beispiel auf den Standard-Vorgaben. Zum Beenden des Dialogs klicken Sie “Hinzufügen” und dann in der Inventarliste auf “Speichern”.

-

Abschließend muss der Microwall in Form einer statischen Route mitgeteilt werden, dass das Netzwerk der Insel 1 über die VPN-Verbindung erreichbar ist. Wechseln Sie in den Menüzweig "Netzwerk" unter "Grundeinstellungen". Für die Einrichtung einer neuen Route klicken Sie unter “Statische Routen” auf das Plus-Symbol. Die Route in das Netzwerk Insel 1 führt über die Angaben “Net-ID” und “Subnet-Maske” über das VPN-Interface 10.10.10.1 (“Gateway”) der Microwall. Über “Hinzufügen” und dann “Speichern” schließen Sie die Konfiguration der VPN-Server-Microwall ab.

2. Konfiguration der VPN-Client-Microwall

-

Starten Sie im Kunden-LAN einen Browser und öffnen Sie per https eine Verbindung zur Microwall, die als VPN-Client arbeiten soll (10.20.0.62).

-

Navigieren Sie über "Home" zur Seite "VPN-Client" und klicken Sie unter “Konfiguration einspielen” auf “Hochladen”. Wählen Sie die zuvor auf dem VPN-Server erzeugte Konfigurationsdatei aus und bestätigen Sie den Upload.

-

Aktivieren Sie den VPN-Client und klicken Sie dann auf “Speichern”. Unterhalb der Option “Client aktivieren” sollte nach kurzer Zeit der Status des VPN-Tunnels auf “offen” wechseln.

-

Abschließend muss auch der VPN-Client-Microwall in Form einer statischen Route mitgeteilt werden, dass das gegenüberliegenden Netzwerk der Insel 2 über die VPN-Verbindung erreichbar ist. Wechseln Sie über "Grundeinstellungen" in den Menüzweig "Netzwerk". Für die Einrichtung einer neuen Route klicken Sie unter “Statische Routen” auf das Plus-Symbol. Die Route in das Netzwerk Insel 2 führt über die Angaben “Net-ID” und “Subnet-Maske” über das VPN-Interface 10.10.10.2 (“Gateway”) der Microwall. Über “Hinzufügen” und “Speichern” schließen Sie die Konfiguration der VPN-Client-Microwall ab.

3. Test der VPN-Verbindung

-

Mit einem Browser auf dem PC/10.130.0.60 kann jetzt auf die Webseite des Web-IOs 10.110.0.50 in der Insel 2 zugegriffen werden. Durch den Wireguard-VPN-Tunnel wird neben der Verschlüsselung der Daten auch deren Integrität sowie die Authentifizierung des VPN-Clients sichergestellt.

-

Probieren geht über Studieren!

Gerne stellen wir Ihnen für den Zeitraum von vier Wochen eine Microwall kostenfrei zur Verfügung.

Testgerät anfordern -

Thomas Clever

t.clever@wut.de

Sie erreichen unsere Techniker telefonisch unter 0202/2680-110 (Mo-Fr. 8-17 Uhr)